Jüngste Nachrichten haben gezeigt, dass China mit seinem kürzlich angekündigten 66-Qubit-Computer im Rennen um das leistungsfähigste Quantengerät die Nase vorn haben könnte. Dieser Quantencomputer kann angeblich 10 Millionen Mal schneller arbeiten als der schnellste digitale Rechner: ein Risiko für Bitcoin?

Es wird wahrscheinlich auch die bestehenden Ängste über die Sicherheit der Blockchain-Infrastruktur und die Aussicht auf "Quantenvorherrschaft" verschärfen, bei der ein Quantengerät ein Problem lösen kann, das kein klassischer Computer in einer praktischen Zeitspanne lösen kann. Hier beschreiben wir kryptografische Methoden und ihre potenzielle Bedrohung für Bitcoin aus einer ausgewogenen Perspektive.

Kryptografische Algorithmen sind schwer zu knacken (Verschlüsselung)

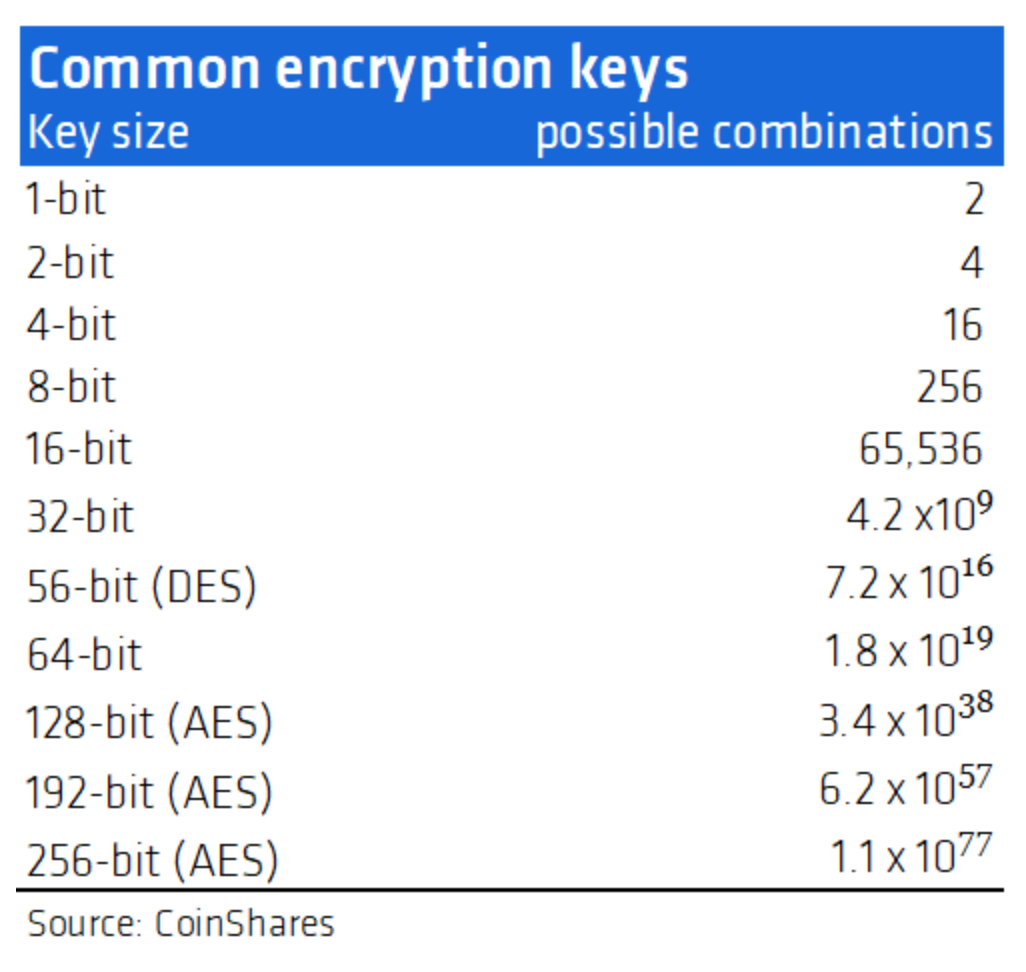

Heutige kryptografische Algorithmen, wie sie für Online-Transaktionen verwendet werden, können im Wesentlichen durch wiederholtes Raten geknackt werden, aber ihre Sicherheit ergibt sich aus der äusserst unpraktischen Zeitspanne, die dafür benötigt wird. Die so genannte Brute-Force-Methode, bei der ein normaler Computer alle möglichen Schlüssel durchprobiert, bis der richtige gefunden ist, ist eine gewaltige Aufgabe. Bei der 128-Bit-Verschlüsselung gibt es zum Beispiel 340 Undezillionen (36 Nullen) Varianten.

Zum Vergleich: Ein Computer, der 1 Billion Schlüssel pro Sekunde testen könnte, bräuchte 10.79 Quintillionen Jahre, das ist das 785 Millionenfache des derzeit angenommenen Alters des Universums. Die 128-Bit-Verschlüsselung war früher der Standard, aber während der WikiLeaks-Affäre im Jahr 2013 wurde deutlich, dass Geheimdienste angeblich in der Lage waren, Varianten dieser Codes zu knacken, wenn auch auf unorthodoxe Weise. Infolgedessen gab es eine Umstellung auf 256-Bit-Verschlüsselung.

Andere unpraktische Alternativen

Es gibt bekannte Alternativen zum Brute-Force-Angriff, die die allgemeine Computersicherheit betreffen. Bei der akustischen Kryptoanalyse wird ein Computerprozessor mit einem Mikrofon abgehört. Mit dieser Methode konnten Analysten sehr hohe Verschlüsselungsniveaus umgehen. Einige 256-Bit-Verschlüsselungsstandards wie AES können derzeit innerhalb von fünf Minuten mit einer Antenne geknackt werden, die die Leistungsabgabe des verschlüsselnden Computers misst.

Diese Techniken sind jedoch nicht praktikabel, da sich die Messgeräte in unmittelbarer Nähe des Computers befinden müssen, der die Verschlüsselung vornimmt. Interessanterweise beinhalten die meisten aktuellen Hacking-Methoden das Abhören oder Abfangen der Signale, die während des Verschlüsselungsprozesses erzeugt werden. Aufgrund der verteilten Natur von Bitcoin können diese Methoden nicht angewendet werden.

Quantencomputer werden alles verändern - nicht nur Bitcoin

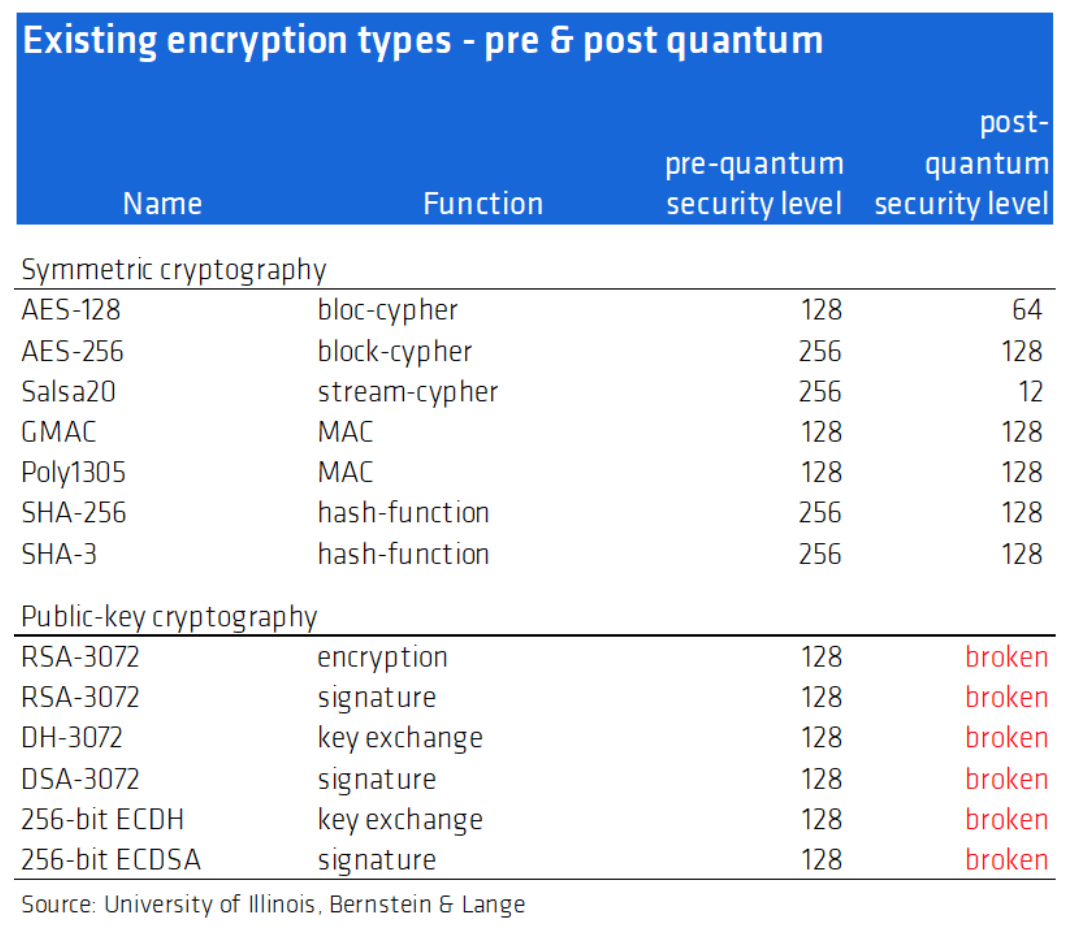

Die Unpraktikabilität von Cracking-Methoden ist der Grund, warum diese Formen des Hackings zum Glück nicht sehr verbreitet sind, aber das könnte sich in den kommenden 5-10 Jahren ändern. Quantencomputer unterscheiden sich von herkömmlichen Computern insofern, als die Verbesserungen nicht auf einer Erhöhung der Taktfrequenz beruhen, sondern auf einer astronomischen Verringerung der Anzahl der Schritte, die zur Durchführung bestimmter Berechnungen erforderlich sind. Sie nutzen im Wesentlichen die Eigenschaften der Quantenmechanik, um nach Mustern innerhalb einer grossen Zahl zu suchen, was einige der derzeitigen Verschlüsselungstechniken sehr angreifbar macht. Mit einem ausreichend leistungsfähigen Quantencomputer könnten die meisten Formen der Verschlüsselung mit öffentlichen Schlüsseln, die bei alltäglichen Transaktionen über elektronische Geräte verwendet werden, theoretisch innerhalb von Minuten von Quantencomputern geknackt werden, indem der Shor- oder Grover-Algorithmus verwendet wird.

Nur Regierungsbehörden und Militärs, die häufig eine viel sicherere symmetrische Verschlüsselung verwenden, wären vor Quantencomputern geschützt, aber dies erfordert, dass die Schlüssel sicher an jede an der Kommunikation beteiligte Stelle geliefert werden, wobei die Kuriere verschlossene Aktentaschen mit sich führen, also keine praktische Lösung für die Sicherheit im Alltag.

Es ist bekannt, dass Bitcoin SHA-256-Kryptografie für das Mining und die Verschleierung des öffentlichen Schlüssels im Transaktionsprozess verwendet und daher auch in einer Post-Quantenwelt sicher sein sollte. Ganz so einfach ist es jedoch nicht. Aufgrund der komplizierten Struktur von Bitcoin gibt es theoretisch mehrere Möglichkeiten, wie die Sicherheit gefährdet werden könnte.

Die Elliptic Curve Sicherheitslücke

Bitcoin-Transaktionen verwenden einen separaten 256-Bit Elliptic Curve Digital Signature Algorithm (ECDSA) zur Autorisierung von Überweisungen, eine Technik, die allgemein für einen Grossteil der Internetsicherheit verwendet wird. Während der in Bitcoin verwendete ECDSA 256-Bit ist, entspricht das Signaturschema 128-Bit, da ein Hacker nur einen privaten Schlüssel mit Mitteln auf der 256-Bit-Kurve ausnutzen müsste. Hierauf konzentrieren sich die meisten akademischen Forschungen zu diesem Thema.

"Ein effektiver Quantenangriff würde darin bestehen, den privaten Schlüssel zu finden, wenn der öffentliche Schlüssel nach der Übertragung einer signierten Transaktion an das Netzwerk offengelegt wird. Dies würde es einem Angreifer ermöglichen, eine neue Transaktion mit dem privaten Schlüssel zu signieren und sich so als Eigentümer des Schlüssels auszugeben. Solange der Quanten-Angreifer sicherstellen kann, dass seine Transaktion vor der echten Transaktion auf der Blockchain platziert wird, kann er die Transaktion im Wesentlichen stehlen und den neu geschaffenen Unspent Transaction Output (UTXO) auf ein Konto seiner Wahl leiten." - Quantum attacks on Bitcoin, and how to protect against them

Frühe Bitcoin-Nutzer wurden mit der P2PK (Pay-to-Public-Key)-Technologie bezahlt, bei der die Nutzer direkt an ihre öffentlichen Schlüssel bezahlt wurden, so dass die frühen öffentlichen Bitcoin-Schlüssel bekannt sind. Dies bedeutet, dass frühe und oft wohlhabende Bitcoin-Adressen anfälliger für diese Angriffsform sind. Spätere Adressen verwenden das P2PKH (Pay-to-Public-Key-Hash) Adressformat, bei dem die Adressen hinter zwei kryptographischen Hashes (SHA-256 und RIPEMD-160) versteckt werden, wenn neue UTXOs erstellt werden, was sie weniger anfällig für einen Angriff macht. Die grosse Mehrheit der UTXOs sind P2PKH. Interessanterweise wird das jüngste Bitcoin-Taproot-Upgrade öffentliche Schlüssel wieder öffentlich sichtbar machen, was darauf hindeutet, dass die Bitcoin-Entwickler nicht übermäßig besorgt über das Risiko von öffentlich bekannten öffentlichen Schlüsseln sind.

Ein 51% Angriff

Der Proof of Work (PoW) Bitcoin Mining Prozess nutzt den bereits erwähnten SHA-256 kryptographischen Hash-Algorithmus, von dem wir wissen, dass er in einer Welt mit Quantencomputern unknackbar bleiben würde. Theoretisch ist jedoch ein 51% Angriff möglich, bei dem ein Akteur oder eine koordinierte Gruppe von Akteuren so viel Mining-Leistung erlangen könnte, dass sie einen Teil der Blockchain neu schreiben oder ihre eigenen Transaktionen rückgängig machen könnten, was zu einer möglichen Doppelausgabe führen würde.

Es ist wahrscheinlich, dass Quantencomputer in der Zukunft so weit verbreitet sind, dass kein einzelner quantenfähiger Akteur das Bitcoin-Mining dominieren könnte. Daher hat es wahrscheinlich grössere Auswirkungen auf die Miner als auf das Protokoll selbst, indem es einfach die Kosten pro Hash senkt und die Schwierigkeit des Minings erhöht. Ein langsamer Übergang zu einer besseren Technologie, sobald diese verfügbar ist, ist das wahrscheinlichste Ergebnis, so wie es heute üblich ist, wenn neue Hardware auf den Markt kommt.

Der Energieverbrauch von Quantencomputern ist theoretisch weitaus geringer als bei herkömmlichen Computern, da sie bestimmte mathematische Probleme viel effizienter lösen können. Ein vom National Renewable Energy Laboratory verfasstes Papier legt nahe, dass sich der Energieverbrauch eines Quantencomputers stark von dem eines herkömmlichen Computersystemen unterscheidet und eher von der für das Kühlsystem als von der für die elektronischen Schaltungen verwendeten Energie dominiert wird. Alan Ho von Google Quantum AI sagte, dass für die Stromversorgung und Kühlung eines ihrer Quantencomputer 25 kW benötigt werden.

Es gibt andere Initiativen, bei denen eine derart aggressive Kühlung vielleicht nicht notwendig ist, aber ihre Fortschritte hinken den Mainstream-Supraleiter-Ansätzen hinterher. Während die Leistung für die Schaltkreise also wahrscheinlich geringer ist, treibt der extreme Kühlungsbedarf den Energiebedarf erheblich in die Höhe. Wir sind der Meinung, dass die Kombination aus Entwicklungskosten und der technischen Fähigkeit, ein Quantensystem zu betreiben, darauf hindeutet, dass es derzeit technisch und wirtschaftlich nicht rentabel ist, mit ASIC-Minern zu konkurrieren, und vielleicht auch nie sein wird.

Wann werden Quantencomputer in der Lage sein, Bitcoins Kryptografie zu knacken?

Das grösste Hindernis auf dem Weg zu einer zuverlässigen Quantenvorherrschaft ist vielleicht die Quantendekohärenz. Weniger technisch ausgedrückt: Quantencomputer reagieren sehr empfindlich auf Umgebungsstörungen, und je grösser und leistungsfähiger die Systeme werden, desto schwieriger wird es, sie vor diesem Rauschen zu schützen. Die Dekohärenz führt zu Fehlern, bei denen Informationen verloren gehen, und obwohl die Zuverlässigkeit von Quantencomputern immer besser wird, folgt sie einem ziemlich linearen Trend. Im Wesentlichen sind die heutigen Quantencomputer zu rudimentär, um die 128-Bit-Kryptographie zu knacken, aber die fortschreitende Verbesserung der Systeme lässt vermuten, dass sie irgendwann in der Zukunft dazu in der Lage sein werden.

Die Meinungen darüber, wann genau die 128-Bit-Kryptografie von Quantencomputern geknackt werden könnte, sind geteilt. Die Schätzungen reichen von den nächsten 5 bis 20 Jahren, der Konsens liegt jedoch bei 15 Jahren. Google erklärte kürzlich in einem Blog, dass sie innerhalb des nächsten Jahrzehnts einen 1-Millionen-Qubit-Computer entwickelt haben werden, obwohl es nicht ganz klar ist, ob dieser leistungsfähig oder stabil genug sein wird, um die Bitcoin-Wallet-Infrastruktur zu bedrohen. Laut Celia Merzbacher vom Quantum Economic Development Consortium werden Quantencomputer um das Jahr 2035 zuverlässig genug sein, um aktuelle Verschlüsselungsstandards zu knacken, was sich mit den Ansichten des National Institute of Standards and Technology (NIST) deckt. Andere Forscher wiederum bleiben skeptisch, was die Realisierbarkeit von Quantencomputern im grossen Massstab angeht.

Bestehende Finanzinfrastruktur ist stärker gefährdet als Bitcoin

Wenn sich Quantencomputer so entwickeln, wie manche erwarten, befinden wir uns in einem Wettlauf mit der Zeit, um Post-Quantum-Kryptografie einzusetzen, bevor Quantencomputer auf den Markt kommen. In diesem Sinne scheinen 15 Jahre genug Zeit für die Vorbereitung zu sein. Es wird jedoch geschätzt, dass es mindestens 10 Jahre dauern würde, die bestehende kryptografische Infrastruktur zu ändern. Dies bedeutet, dass alle bestehenden Systeme, die Kryptographie mit öffentlichen Schlüsseln verwenden, geändert werden müssen, was die meisten elektronischen Geräte mit Internetanschluss einschliesst.

Es gibt bereits erste Initiativen des ETSI (Europäisches Institut für Telekommunikationsnormen), die versuchen, den Ansatz der Post-Quantum-Kryptografie zu standardisieren. Weitere Initiativen müssen entwickelt werden, um die bestehenden angeschlossenen Geräte zu modifizieren und die Architektur für neue quantensichere Geräte und Software zu entwickeln. Gegenwärtig stellen Quantencomputer eine wachsende Bedrohung für die Internetsicherheit dar, die für Unternehmen, die nicht sofort Massnahmen zur Risikominderung ergreifen, erhebliche wirtschaftliche Nachteile mit sich bringen könnte.

Zusammenfassung

Es ist klar, dass die Nutzung von Quantencomputern zur Ausnutzung des Bitcoin-Protokolls theoretisch möglich ist. In der Praxis ist dies jedoch ausserordentlich schwierig und wäre selbst dann nicht trivial, wenn wirklich leistungsstarke Quantengeräte zur Verfügung stünden.

Ähnliche Möglichkeiten gibt es auch für andere Wertaufbewahrungsmittel, und die vielleicht beste Analogie sind Goldtresore. Goldtresore sind in der Regel unglaublich sicher, mit sehr ausgeklügelten Sicherheitsvorkehrungen, aber es gibt theoretische Möglichkeiten, wie das Gold aus ihnen gestohlen werden kann. Diese Methoden würden erhebliche Ressourcen erfordern, vielleicht mit Hilfe eines staatlichen Akteurs, aber in der Realität ist es höchst unwahrscheinlich, dass dies geschieht. Bitcoin ist insofern ähnlich, als dass das System theoretisch anfällig für Angriffe ist, aber solange diese Theorien nicht Realität werden, bleibt das Netzwerk höchst sicher. Der Vorteil von Bitcoin gegenüber Gold in diesem Beispiel ist, dass es programmierbar ist und verändert werden kann, um zukünftige Sicherheitsbedrohungen zu vereiteln.

Aufgrund des weit verbreiteten Einsatzes der 128-Bit-Kryptografie stellen Quantencomputer eine viel grössere Bedrohung für einen erheblichen Teil der bestehenden kryptografischen Infrastruktur dar, auf die sich der elektronische Handel und das Bankwesen bei ihren täglichen Transaktionen verlassen. In Anbetracht der weiten Verbreitung von Quantencomputern in systemrelevanten Organisationen könnte jede Schwachstelle, die durch Quantencomputer aufgedeckt wird, weitaus grössere Folgen für die etablierte Finanzinfrastruktur haben als für Bitcoin.