Kryptowährungen haben in den letzten Jahren enorm an Popularität gewonnen. Die Mainstream-Medien berichten weltweit und Prominente tragen ihre NFTs als Profilbilder. Diese Aktivität ist von böswilligen Akteuren und Hackern nicht unbemerkt geblieben. Eine Übersicht zu den häufigsten Krypto-Scams.

Mit der zunehmenden Digitalisierung und neuen KI-Tools wird es für Privatpersonen immer wichtiger, wachsam zu sein und Schutzmassnahmen zu ergreifen. Das FBI meldete für das Jahr 2022 Verluste in Höhe von mehr als 2.5 Milliarden US-Dollar durch Krypto-Scams (dt. = Betrügereien). Um sich vor betrügerischen Machenschaften zu schützen, ist es wichtig, die gewöhnlichsten Maschen zu kennen und Schritte zum Schutz der eigenen Investitionen zu unternehmen. Im Folgenden werden einige der gewöhnlichsten Krypto-Betrügereien beschrieben und Tipps gegeben, wie man sie vermeiden kann.

1. Phishing-Scams

Phishing-Betrügereien sind im Bereich der Kryptowährungen üblich und verwenden E-Mails, Textnachrichten oder Social Media-Nachrichten, um Benutzer zur Preisgabe ihrer privaten Informationen zu verleiten. Diese Nachrichten scheinen oft von legitimen Quellen zu stammen, wie z.B. von Kryptowährungsbörsen oder Mitarbeitern bekannter Unternehmen. Sie fordern möglicherweise Kontodaten, Authentifizierungscodes oder Seed-Phrasen an, die für den Zugang zu Krypto-Wallets verwendet werden. Die Wallet-Seed-Phrase darf unter keinen Umständen an Dritte weitergegeben werden. Die Weitergabe der Seed-Phrase ermöglicht den Zugriff auf alle Kryptowährungen, die in dieser Wallet gespeichert sind. Es wird empfohlen, Diese Phrasen nicht digital zu speichern, sondern nur als physische Kopien aufzubewahren.

Zum Schutz vor Phishing-Betrug sollten Sie sich vor verdächtigen E-Mails oder Nachrichten in Acht nehmen, insbesondere vor solchen mit eingebetteten Links oder Anhängen. Bewegen Sie den Mauszeiger über Links oder klicken Sie mit der rechten Maustaste, um die Adresse des Links zu speichern und in ein Word-Dokument einzufügen, um die tatsächliche Ziel-URL zu sehen. Geben Sie niemals sensible Informationen in unaufgeforderten Mitteilungen preis. Vor allem dann nicht, wenn die Nachricht gar nicht erwartet wurde. Auch wenn die Nachricht scheinbar von einer seriösen Quelle stammt, sollten Sie die Website und die damit verbundenen Social Media-Konten immer überprüfen. Betrügerische Websites wechseln oft die Domäne, z.B. wenn die offizielle Website unter einer ".com"-Domäne läuft und die Betrüger eine gefälschte ".org"-Seite erstellen. Social Media-Handles sind oft gleich geschrieben, wobei ein Buchstabe vertauscht ist oder ähnlich klingt, beispielsweise @fr3derik anstelle von @frederik.

Betrüger nutzen auch relativ einfache Methoden, um an digitale Vermögenswerte zu gelangen. Seien Sie vorsichtig, wenn Sie Messaging-Apps wie Telegram verwenden, wo es einfach ist, Kontaktinformationen zu erhalten und Ihre Identität zu verschleiern. Sie können sicher sein, dass Nachrichten wie "Schicken Sie mir 1 BTC und Sie erhalten 2 BTC zurück" oder "Es tut mir sehr leid, aber ich habe den Zugang zu meiner Wallet verloren. Können Sie mir bitte XYZ schicken?", handelt es sich um Phishing-Versuche. Ebenso sind private Nachrichten von angeblichen "Support-Agenten" immer mit höchster Vorsicht zu geniessen.

2. SIM-Swap-Angriffe

Im digitalen Zeitalter sind Smartphones zu einem unverzichtbaren Bestandteil des täglichen Lebens geworden. Sie dienen als primäre Verbindung für Kommunikation, Bankgeschäfte, Navigation und unzählige andere Online-Dienste. Diese Abhängigkeit von mobilen Geräten hat sie auch zu einem Hauptziel für Cyberkriminelle gemacht, die ausgeklügelte Pläne entwickelt haben, um sie auszunutzen.

Bei einem SIM-Swap-Betrug bringt ein Betrüger den Mobilfunkbetreiber dazu, die Telefonnummer des Opfers auf eine neue SIM-Karte zu übertragen. Dadurch erhält der Betrüger die vollständige Kontrolle über die Telefonnummer des Opfers. Er ermöglicht es ihnen, Textnachrichten, wie z.B. Codes für die Zwei-Faktor-Authentifizierung (2FA), zu empfangen. Hacker können sich auch als Opfer ausgeben, um unbefugten Zugang zu deren Finanzkonten, Social Media-Profilen und anderen Diensten zu erhalten.

Die Folgen eines SIM-Swap-Betrugs können verheerend sein und reichen von finanziellen Verlusten und Identitätsdiebstahl bis hin zu emotionaler Belastung und Rufschädigung. Das jüngste Beispiel ist der kompromittierte Twitter-Account der SEC, wo Hacker einen frühen Tweet über den bevorstehenden Bitcoin-Spot-ETF veröffentlichten, der einen Anstieg und anschliessenden Preissturz verursachte. Um sich vor dieser Bedrohung zu schützen, sollten Sie sich der Taktik der Betrüger bewusst sein und proaktiv Massnahmen zum Schutz Ihrer Telefonnummer und persönlichen Daten ergreifen. Es wird auch empfohlen, niemals Mobilfunknummern als 2-Faktor-Authentifizierung (2FA) zu verwenden, sondern eine spezielle App wie Google Authenticator oder Authy herunterzuladen.

3. Gefälschte Investitionsmöglichkeiten

Betrüger erstellen oft Websites oder Social Media-Seiten, die seriöse Kryptowährungsbörsen oder Investitionsplattformen imitieren. Sie locken ahnungslose Personen mit Versprechungen von hohen Renditen, zeitlich begrenzten Angeboten oder exklusiven Investitionsmöglichkeiten. Diese Seiten sind in der Regel neu und haben noch nicht viel Feedback von Nutzern erhalten. Twitter (X) ist eine wichtige Informationsquelle, die es Ihnen ermöglicht, sich eine erste Meinung zu bilden. Wenn die Stimmung oder die Bewertungen eines Produkts oder einer Plattform negativ sind, hat dies höchstwahrscheinlich einen triftigen Grund und sollte in Betracht gezogen werden, bevor man mit der App interagiert.

Um nicht in solche Machenschaften zu verfallen, sollten Sie sich immer gründlich über eine Anlagemöglichkeit informieren, bevor Sie Geld anlegen. Achten Sie auf seriöse Bewertungen, überprüfen Sie die Echtheit der Website oder Plattform und verlassen Sie sich niemals auf unaufgeforderte E-Mails oder Nachrichten, wenn Sie eine Anlageberatung wünschen.

4. Gefälschte Airdrops oder Werbegeschenke

Betrüger kreieren auch gefälschte Airdrops oder Werbegeschenke, die kostenlose Kryptowährungs-Token oder Preise versprechen. Damit sollen Nutzer dazu verleitet werden, ihre Wallets zu verbinden oder persönliche Daten anzugeben. Auch wenn es legitime Airdrops gibt, enthalten diese Betrügereien oft Malware oder leiten die Benutzer auf bösartige Websites um. Nehmen Sie nur an Airdrops oder Werbegeschenken von seriösen Quellen oder Projekten teil, um zu vermeiden, dass Sie Opfer von gefälschten Airdrops werden. Recherchieren Sie das Projekt gründlich und verifizieren Sie die Echtheit des Airdrops, bevor Sie Ihre Wallet verbinden.

Die Airdrop-Taktik kann auch durch das Versenden von kostenlosen Token oder NFTs an Wallet-Adressen angewendet werden. Dadurch werden die Nutzer dazu verleitet, mit betrügerischen Websites oder Vertragsadressen zu interagieren. Diese Taktik lässt sich leicht umsetzen, da die Wallet-Adressen aufgrund der Art und Weise, wie die Blockchain aufgebaut ist, öffentlich zugänglich sind und der Empfang von Transaktionen auf einer nicht vertrauenswürdigen Wallet nicht verhindert werden kann.

5. Wallet-Drainer

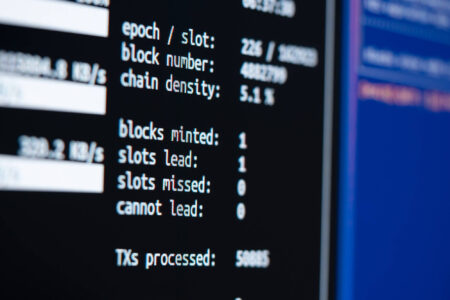

Sogenannte Wallet-Drainer nutzen in der Regel Schwachstellen in Kryptowährungsbörsen, Wallets oder dApps aus. Sobald ein Benutzer seine Wallet mit einer kompromittierten Website oder Plattform verbindet und den Smart Contract mit seiner Wallet signiert, gibt der Benutzer die Erlaubnis für alles, was im Code des betrügerischen Smart Contracts steht. In der Regel löst die Signatur eine Übertragung aller Kryptowährungen und NFTs auf eine von den Hackern kontrollierte Wallet aus.

Wallet Drainers können für die Opfer verheerend sein. Die gestohlenen Gelder sind unwiederbringlich, da Blockchain-Transaktionen nicht rückgängig gemacht oder gestoppt werden können. Zum Glück ermöglicht die Transparenz der Blockchain die Nachverfolgung von Transaktionen. Diese Wallets, die von Kriminellen kontrolliert werden oder mit Kryptowährungen aus dubiosen Quellen verunreinigt sind, können markiert werden. Dies wiederum kann es Kriminellen erschweren, ihre gestohlenen Kryptowährungen in Fiat umzuwandeln. Vor allem, wenn sie von Compliance-Tools wie Chainalysis markiert wurden. Dennoch sollten die Nutzer bei der Genehmigung von Transaktionen auf Websites mit äusserster Vorsicht vorgehen.

Sich vor Krypto-Scams schützen

Schützen Sie sich vor Krypto-Betrügereien, indem Sie die folgenden Schritte unternehmen:

- Interagieren Sie nur mit seriösen Websites

Überprüfen Sie immer die URL einer Website, bevor Sie persönliche Daten eingeben oder Ihre Wallet verbinden. Vermeiden Sie es, auf verdächtige Links oder Anhänge in E-Mails oder Nachrichten zu klicken. - Halten Sie Ihre Software auf dem neuesten Stand

Krypto-Wallets veröffentlichen manchmal Sicherheitsupdates, um Schwachstellen zu beheben. Stellen Sie sicher, dass Ihre Software immer auf dem neuesten Stand ist, um das Risiko eines Missbrauchs zu minimieren. - Geben Sie niemals Ihre privaten Schlüssel oder Seed-Phrasen weiter

Dies sind die Schlüssel zu Ihren Kryptowährungsbeständen. Wenn Sie diese mit jemandem teilen, ist das, als würden Sie Ihr Geld verschenken. Geben Sie diese Schlüssel niemals auf Websites oder in Nachrichten preis. - Hüten Sie sich vor unaufgeforderten Angeboten

Mails die behaupten, dass sie hohe Renditen, kostenlose Kryptowährungen oder andere unrealistische Versprechen erhalten. Dies sind oft Anzeichen für einen Betrug. - Do Your Own Research (DYOR)

Stellen Sie gründliche Nachforschungen an, bevor Sie in ein Kryptowährungsprojekt investieren oder an einem Airdrop teilnehmen. Investieren Sie nur in Projekte mit einer starken Erfolgsbilanz und einem transparenten Team.